[IOS] DVIA 를 통한 취약점 파헤치기(IPC ISSUE)

2024. 4. 22. 21:35

기술보안/App

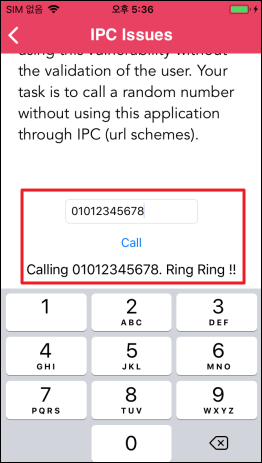

이번에는 IPC ISSUE 챕터를 수행해보도록 하겠습니다. - Custom URL Schemes 를 다른 앱에서 호출하여 Succes 알림이 되도록 수행 예정 DVIA 앱을 통해 해당 기능 동작 시 실행 되고 있음을 알려줌 해당 스키마 및 내용 확인을 위해 plist 파일 확인 info.plist 파일에 CFBundleUrlSchemes 키를 활용하는 부분 확인 다른 앱을 통해 해당 스키마를 통해 구동 가능한지 확인 이후 DVIA 접속 후 바로 종료 됨을 확인 appdelegate 확인 하여 해당 스키마가 처리되는 곳을 확인 /phone/call_number/ 를 통해 호출 됨을 확인 dvia:// /phone/call_number/(번호) 를 통해 동작 시도 해당 열기 버튼 클릭 시 해당 앱을 통해 동..

[Active Directory] 4장. AD 정보수집 프로그램 제작

2024. 3. 19. 15:56

기술보안/기타

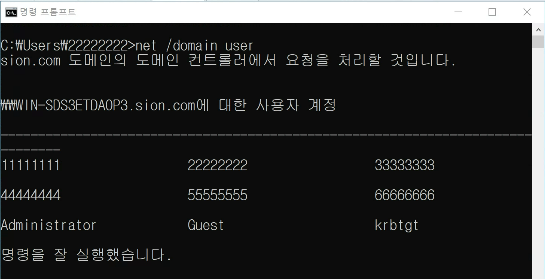

개요 이번 장에서는 파이썬을 이용하여 AD 도메인 서버에 연동된 모든 계정과 그룹 정보를 파싱하고, 불필요 또는 관리가 필요한 계정을 식별 및 표기하여 엑셀로 출력하는 프로그램을 만들어보자. 프로그램 요구사항 2.1. Python으로 AD 사용자, 그룹 정보를 파싱하여 엑셀에 활용 가능한 DataFrame으로 저장 2.2. 전체 AD 계정의 정보 {Key,Data} Set을 엑셀 시트('AD_Account_Info')에 기록 2.3. 전체 AD 그룹 별 소속된 유저 수와 활성 유저 정보를 엑셀 시트('AD_Group_Info')에 기록 2.4. 엑셀에 작성된 Data를 검토하여 조건에 부합하는 계정 및 그룹 Cell에 스타일 지정 > Cell 배경(노란색): 암호 변경일 또는 최근 로그인 기준 90일이 ..

DVIA 를 통한 취약점 파헤치기!(Data 노출)

2024. 3. 1. 17:53

기술보안/App

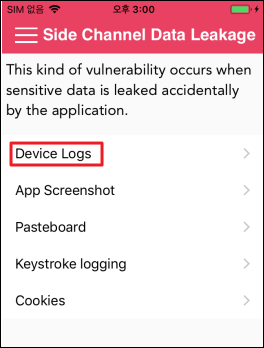

안녕하세요. 이번에는 Side Channel Data Leakage 항목을 실습 해보도록 하겠습니다. 중요한 데이터를 노출할 때 디바이스 로그, Pasteboard, 앱 스크린샷, Keystroke 로깅, API 등 종류가 있습니다. Keystroke : 입력 키를 누르는 행위, 키보드 또는 이와 유사한 입력 장치를 누름 Pasteborad : 애플리케이션 내 또는 애플리케이션 간에 데이터 교환을 위한 매커니즘 1. Device Logs - 개발자가 디버깅동안 로그를 남기지만 배포할 때 로그를 제거하지 않아 발생 DVIA 에서 Device Logs 항목을 통해 보도록 하겠습니다. 해당 항목 접근 후 아래와 같이 작성 후 Sign Up 시 로그를 통해 노출되는 값이 있는지 확인해 보도록 하겠습니다. 3uT..

Apache struts 2 취약점(CVE-2023-50164)

2024. 2. 29. 20:22

기술보안/CVE

서론 2023-12-07일 Apache는 CVE-2023-50164 로 식별된 심각한 심각도 취약점을 해결하기 위해 Struts 버전 6.3.0.2 및 2.5.33을 출시했다. 특정 조건이 충족되면 악용될 수 있으며 공격자는 악성 파일을 업로드하고 대상 서버에서 원격코드 실행(RCE)가 가능하다. 본론 CVE-2023-50164는 Apache struts 가 2023-12-07일에 새로 출시되면서 최신버전에서는 작동하지 않는다. 취약 버전 Struts 2.0.0 ~ 2.3.37 (지원 종료) Struts 2.5.0 ~ 2.5.32 Struts 6.0.0 ~ 6.3.0.1 실습 환경 실습 시나리오 공격자는 웹 서버를 운영하고 있는데 해당 ApacheStruts2 가 취약함을 인지하지 못하고 그대로 서비스를..

DVIA 를 통한 취약점 파헤치기!(Runtime 조작3)

2024. 2. 4. 21:31

기술보안/App

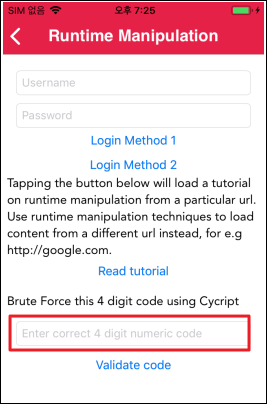

Runtime 조작 마지막 3번째 시간을 가져보도록 하겠습니다. 1. DVIA 앱을 통해 Runtime Manipulation 으로 접속해 줍니다. 2. 이후 위에 4자리 코드를 임의로 입력 하여 타당한 코드인지 확인해 봅니다. 3. 확인 시 에러가 뜨며 해당 에러를 확인하기 위해 기드라의 String 검색을 통해 해당 구문의 위치를 확인해 줍니다. 4. 검색 후 기드라에서 위치를 확인 후 해당 참조 값으로 이동 합니다. 5. 이동 후 해당 의 값을 보여주는 참조 값으로 이동 합니다. 6. 이후 해당 값의 분기를 확인하기 위해 그래프를 통해 구조를 파악 합니다. 7. 그래프 확인 시 Incorrect 문자열이 출력으로 분기되기 전의 구조를 확인해 봅니다.(초록색 분기점 더블클릭) 8. 해당 분기점을 통해..

[IOS] DVIA 를 통한 취약점 파헤치기!(Runtime 조작2)

2024. 1. 2. 18:00

기술보안/App

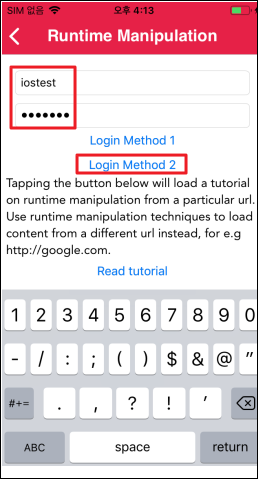

안녕하세요 이번에는 Runtime 조작 2번째 시간을 가져보도록 하겠습니다. 이번에는 기드라를 통해 분석을 하여 수행 예정입니다. 1. Runtime Manipulation에 접근하여 ID/PW 작성 후 Login Method 2 를 선택해 줍니다. 2. 틀린 정보라는 문구가 나오네요 3. 기드라를 통해서 DVIA-v2 의 파일을 열어 줍니다. 이후 스트링 검색을 통해 노출된 문자열을 검색해 본 후 해당 위치에 접근해 보도록 합니다. 4. 해당 위치의 참조 값을 확인하여 따라가 봅시다. 5. 해당 참조 값을 그래프를 통해 확인 후 해당 문자열의 결과를 출력하는 분기 점을 따라가 봅니다. 6. 해당 분기점을 확인 했을 때 다른 곳으로 분기되는 곳이 긍정적인 말들이 쓰여 있네요 해당 위치로 분기될 수 있도록..

SSL/TLS 인증서 투명성(CT, Certificate Transparency) 로그

2024. 1. 1. 00:01

기술보안/Web

CA(Certification Authority)란? CA는 디지털 인증서를 발급하고 관리하는 기관으로 , SSL(Secure Socket Layer) 또는 TLS(Transport Layer Security) 인증서를 이용하여 인터넷 통신의 보안을 강화한다. CA는 웹사이트와 사용자 간의 통신이 안전하게 암호화됨을 보증하고, 사이트의 신뢰도를 인증하는 역할을 한다. 또한 CA는 웹사이트의 공개키와 신원 정보를 포함한 디지털 인증서를 발행하고, 이를 통해 웹사이트의 신뢰성을 사용자에게 보증한다. 국내에서는 KISA 전자서명인증관리센터에서 공인인증기관에 대한 관리 업무를 담당하고 있다. https://www.rootca.or.kr/kor/info/info01.jsp 센터소개 | KISA 전자서명인증관리센터..