DVIA 를 통한 취약점 파헤치기!(Data 노출)

2024. 3. 1. 17:53

기술보안/App

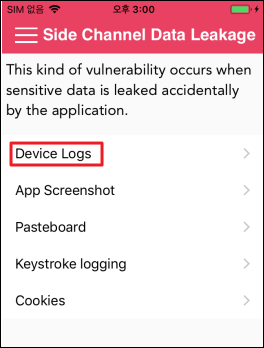

안녕하세요. 이번에는 Side Channel Data Leakage 항목을 실습 해보도록 하겠습니다. 중요한 데이터를 노출할 때 디바이스 로그, Pasteboard, 앱 스크린샷, Keystroke 로깅, API 등 종류가 있습니다. Keystroke : 입력 키를 누르는 행위, 키보드 또는 이와 유사한 입력 장치를 누름 Pasteborad : 애플리케이션 내 또는 애플리케이션 간에 데이터 교환을 위한 매커니즘 1. Device Logs - 개발자가 디버깅동안 로그를 남기지만 배포할 때 로그를 제거하지 않아 발생 DVIA 에서 Device Logs 항목을 통해 보도록 하겠습니다. 해당 항목 접근 후 아래와 같이 작성 후 Sign Up 시 로그를 통해 노출되는 값이 있는지 확인해 보도록 하겠습니다. 3uT..

DVIA 를 통한 취약점 파헤치기!(Runtime 조작3)

2024. 2. 4. 21:31

기술보안/App

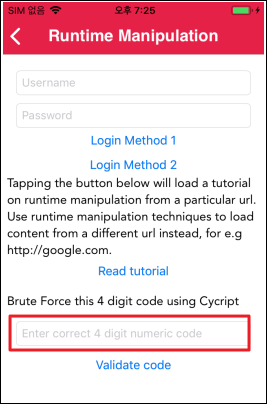

Runtime 조작 마지막 3번째 시간을 가져보도록 하겠습니다. 1. DVIA 앱을 통해 Runtime Manipulation 으로 접속해 줍니다. 2. 이후 위에 4자리 코드를 임의로 입력 하여 타당한 코드인지 확인해 봅니다. 3. 확인 시 에러가 뜨며 해당 에러를 확인하기 위해 기드라의 String 검색을 통해 해당 구문의 위치를 확인해 줍니다. 4. 검색 후 기드라에서 위치를 확인 후 해당 참조 값으로 이동 합니다. 5. 이동 후 해당 의 값을 보여주는 참조 값으로 이동 합니다. 6. 이후 해당 값의 분기를 확인하기 위해 그래프를 통해 구조를 파악 합니다. 7. 그래프 확인 시 Incorrect 문자열이 출력으로 분기되기 전의 구조를 확인해 봅니다.(초록색 분기점 더블클릭) 8. 해당 분기점을 통해..

[IOS] DVIA 를 통한 취약점 파헤치기!(Runtime 조작2)

2024. 1. 2. 18:00

기술보안/App

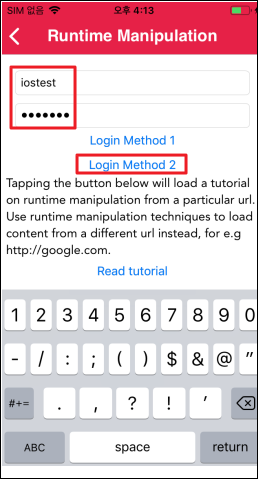

안녕하세요 이번에는 Runtime 조작 2번째 시간을 가져보도록 하겠습니다. 이번에는 기드라를 통해 분석을 하여 수행 예정입니다. 1. Runtime Manipulation에 접근하여 ID/PW 작성 후 Login Method 2 를 선택해 줍니다. 2. 틀린 정보라는 문구가 나오네요 3. 기드라를 통해서 DVIA-v2 의 파일을 열어 줍니다. 이후 스트링 검색을 통해 노출된 문자열을 검색해 본 후 해당 위치에 접근해 보도록 합니다. 4. 해당 위치의 참조 값을 확인하여 따라가 봅시다. 5. 해당 참조 값을 그래프를 통해 확인 후 해당 문자열의 결과를 출력하는 분기 점을 따라가 봅니다. 6. 해당 분기점을 확인 했을 때 다른 곳으로 분기되는 곳이 긍정적인 말들이 쓰여 있네요 해당 위치로 분기될 수 있도록..

[IOS] DVIA 를 통한 취약점 파헤치기!(Runtime 조작)

2023. 12. 11. 21:42

기술보안/App

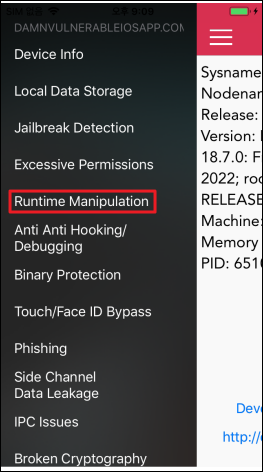

안녕하세요 이번에는 Runtime 조작을 수행해 보겠습니다. 런타임 조작을 통해 앱이 실행될 때 흐름 조작, 정보 유출 등이 가능. 런타임 조작을 사용하여 인스턴스 변수 수정, 로컬 로그인 검사 우회, 무차별 강제 핀 코드 사용 가능 1. 앱 실행 Runtime Manipulation 실행 START 도전! 로그인 메소드, 인증 코드 우회 등을 수행 예정 임의의 ID/PW 입력 시 에러 발생 클래스 확인 후 의심되는 메소드 확인 예정 의심되는 메소드를 찾기 위해 frida 클래스 검색을 위해 코딩 수행 이후 프리다를 이용해 클래스 확인 해당 명령어로 조회 시 모든 클래스가 검색 되기에, find 를 이용하여 Login 문자열만 검색 검색 시 LoginValidate라는 의심가는 클래스 확인 해당 클래스를..

[IOS] DVIA 를 통한 취약점 파헤치기!(불필요한 권한 설정)

2023. 12. 3. 23:07

기술보안/App

안녕하세요. 이번에는 불필요한 권한 사용하는 방버베 대한 취약점을 알아보도록 하겠습니다. 앱에 접근 권하니 필요하다는 것을 알리기 위해 UsageDescription 키를 앱으 info.plist파일에 저장 Permission Key Bluetooth NSBluetoothAlwaysUsageDescription 블루투스 사용 Calendar and Reminders NSCalendarsUsageDescription 사용자 캘린더 사용 NSRemindersUsageDescription 사용자 미리 알림 사용 Camera and Microphone NSCameraUsageDescription 카메라 사용 NSMicrophoneUsageDescription 마이크 사용 Contacts NSContactsUsa..

[IOS] DVIA 를 통한 취약점 파헤치기!(Jailbreak Detection 4)

2023. 11. 30. 23:45

기술보안/App

안녕하세요. 탈옥탐지 우회 4번쨰 시간이며, 이번에는 저번과 비슷한 방법이기에 간단하게 작성하도록 하겠습니다. DVIA Jailbreak Detection 3 번쨰 문제 클릭 해당 문구를 기드라를 통해 분석 이전 DVIA 파일을 다시 열어 줍니다. 이후에 스트링 검색을 통해 3번 문제 선택 시 출력되는 문자열 검색 해당 문자열 더블클릭하여 위치 이동 Window > Function Graph 기능을 통해 위치 확인 해당 스트링의 분기 점 확인 해당 분기점의 .true 값으로 이동 탈옥이 되지 않았다는 구문으로 갈 수 있음 확인 후 해당 1959dc 값을 확인 후 코드에 적용 프리다 동작 여부 확인 후 코드 익스플로잇 64비트의 경우 레지스터가 X 값으로 표기되며 32비트의 경우 W로 표기됨, 이에따라 X..

[IOS] DVIA 를 통한 취약점 파헤치기!(Jailbreak Detection 3)

2023. 11. 27. 19:12

기술보안/App

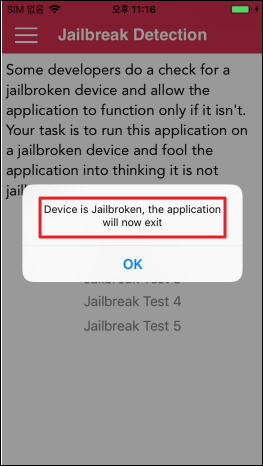

이번에는 Jailbreak Dection 3 으로 새로운 기법을 통해 탐지 우회를 해보도록 하겠습니다. Objective-C로 작성된 클래스 메소드를 프리다로 클래스 추출 > 메소드 추출 > 반환 값 확인 순으로 진행 하겠습니다. 처음 Jailbreak test2 선택 시 탈옥되었다고 확인 CMD를 통해 환경 구축 후 환경을 분석해 봅시다 frida 동작시킨 후 정상적으로 설치되어있는지 확인하며, 현재 실행중인 애플리케이션을 확인 합니다. 이후 클래스 네임을 가져오는 코드를 작성 합니다. 이후 frida 를 이용하여 -U (연결된 기기) -l (스크립트 삽입) 옵션을 통해 메소드 추출 | find 옵션을 주지 않으면 다른 많은 메소드 들이 출력 되므로 확인하기 쉽게 find 옵션 넣어 주었다. (이후 C..

[IOS] DVIA 를 통한 취약점 파헤치기!(Frida 설치 및 Jailbreak Detection2)

2023. 9. 3. 16:07

기술보안/App

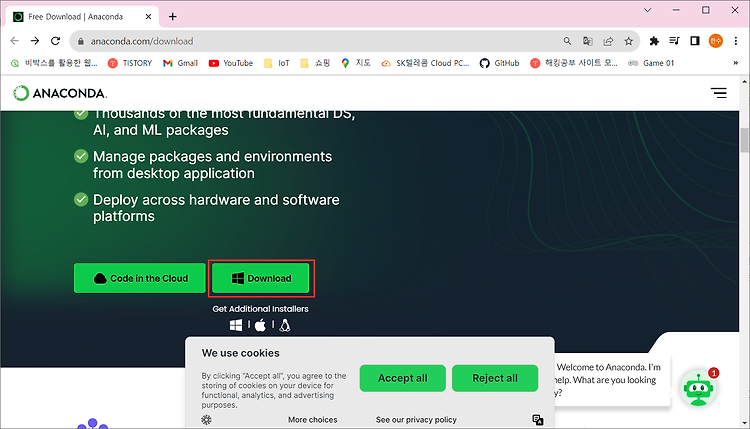

안녕하세요. 이번에는 Frida 설치 후 이전 글에서 Ghidra를 통해 분석한 내용을 토대로 Frida를 사용해 Jailbreak Dection을 우회해 볼 예정입니다. 1. 아나콘다(파이썬) 설치 (https://www.anaconda.com/download) 2. 해당 다운로드 완료 후 .exe 파일로 설치 진행하여 모두 기본 값으로 넘겨주되, 아래 화면에서는 Add Anaconda3 to my PATh environment variable 부분을 체크해준다. 해당 부분이 환경변수를 자동으로 등록해 주기에 꼭 체크해줘야 한다. 3. 이후 CMD 창을 통해 conda가 제대로 설치 되었는지 버전 및 파이썬 버전 확인 4. 가상환경 구축하기 conda create -n ios_test python-3...

[IOS] DVIA 를 통한 취약점 파헤치기!(Jailbreak Detection)

2023. 9. 2. 19:37

기술보안/App

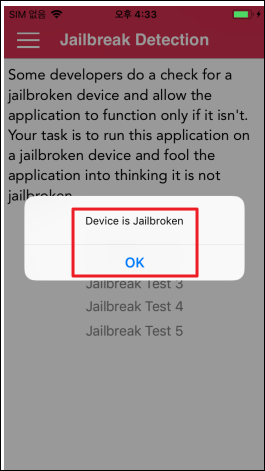

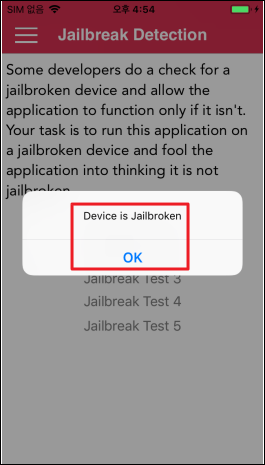

안녕하세요. 이번 실습은 탈옥탐지에 대해 작성해보려 합니다~ 1. DVIA 의 Jailbreak Detection 항목으로 접근해 주시면 됩니다. 이후 Jailbreak Test1 선택 시 아래와 같은 화면이 보입니다. 2. 분석 도구인 기드라 다운로드(Releases · NationalSecurityAgency/ghidra (github.com) Releases · NationalSecurityAgency/ghidra Ghidra is a software reverse engineering (SRE) framework - NationalSecurityAgency/ghidra github.com 압축 파일 해제 후 .bat 파일 클릭 통해 접근 3. JDK 11버전 이상 설치가 필요 https://www..