쿠버네티스 개념과 보안 위협

2023. 11. 30. 12:59

기술보안/컨테이너

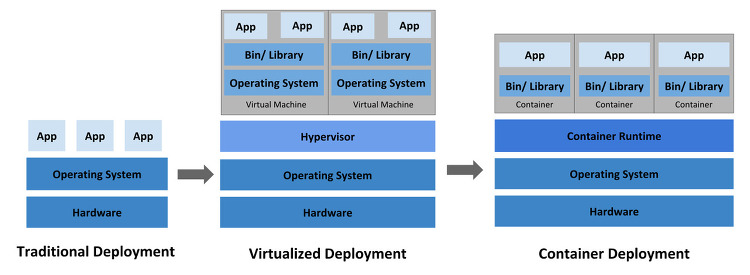

개요 과거 IT 환경에서는 여러 서비스를 구축하기 위해 여러 대의 물리 서버가 필요했다. 하지만 가상화(VM) 기술의 도입으로 단일 서버에서 여러 개의 가상 서버를 구축할 수 있게 되었고, 현재는 이보다 더 발전하여, 단일 서버의 호스트 자원을 여러 서비스 간에 나눠 사용하고, 애플리케이션(APP) 형태로 구축 및 배포할 수 있는 컨테이너 기술이 널리 사용되고 있다. 컨테이너는 애플리케이션과 그 종속성을 함께 패키징하여, 다양한 컴퓨팅 환경에서 일관되게 실행하는 이식성을 보장하기 때문에 서비스 구축 및 배포가 훨씬 간소화되고, 리소스 활용도가 향상된다. 또한, 컨테이너화는 더 빠른 배포, 더 쉬운 확장성, 더 나은 격리 및 보안 등의 이점을 제공한다. 이러한 배경 속에서 단일 컨테이너를 관리하는 도커가 ..

[IOS] DVIA 를 통한 취약점 파헤치기!(Jailbreak Detection 3)

2023. 11. 27. 19:12

기술보안/App

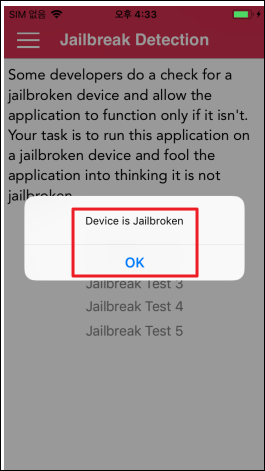

이번에는 Jailbreak Dection 3 으로 새로운 기법을 통해 탐지 우회를 해보도록 하겠습니다. Objective-C로 작성된 클래스 메소드를 프리다로 클래스 추출 > 메소드 추출 > 반환 값 확인 순으로 진행 하겠습니다. 처음 Jailbreak test2 선택 시 탈옥되었다고 확인 CMD를 통해 환경 구축 후 환경을 분석해 봅시다 frida 동작시킨 후 정상적으로 설치되어있는지 확인하며, 현재 실행중인 애플리케이션을 확인 합니다. 이후 클래스 네임을 가져오는 코드를 작성 합니다. 이후 frida 를 이용하여 -U (연결된 기기) -l (스크립트 삽입) 옵션을 통해 메소드 추출 | find 옵션을 주지 않으면 다른 많은 메소드 들이 출력 되므로 확인하기 쉽게 find 옵션 넣어 주었다. (이후 C..

2023년 4회 정보보안기사 시험

2023. 11. 27. 00:02

자격증 공부/정보보안기사

1. 행정안전부와 한국인터넷 진흥원이 만든 "개인정보영향평가 가이드"에 따르면 위험도 평가를 다음과 같이 하고 있다. 위험도 = 개인정보 자산 × [(A × B)] x c 일 때, A, B, C 는 무엇인지 쓰시오. A : 침해요인 발생가능성 B : 법적준거성 C : 2 2.DB 암호화 설명을 읽고 해당하는 기법에 대해 작성(빈칸 넣기) - Plug-In, API, TDE 3.LAN 스위칭 기법 3가지 - Cut-through, store and forward, fragment free 4.무선 LAN 보안기술 설명을 읽고 답 작성 - WPA2 5.VLAN 할당 방법 작성 - static vlan, dynamic vlan 6.robots 파일에 대한 설명을 주고 빈칸 넣기 - robots.txt 7. 국..

C/S 프로그램 취약점 진단 환경 구축

2023. 10. 31. 20:56

기술보안/CS프로그램

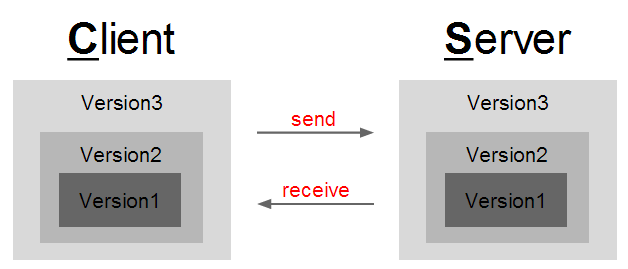

환경 구축 전 C/S 프로그램이 뭔지 어떻게 구성되어 있는지 알아보자. C/S 프로그램이란 - Client&Server 방식으로 만들어진 프로그램을 의미 - Client로부터 받은 요청을 Server가 처리하고 다시 Client에게 결과를 돌려주는 방식 C/S 프로그램 구조 2-Tier 클라이언트와 서버가 두 개의 층으로 구성, 클라이언트가 직접 DB 서버에 접근하여 데이터를 가져온다. 장점 - 개발 및 유지보수가 쉽다: 클라이언트와 서버가 하나의 층으로 구성되어 있기 때문에, 개발 및 유지보수가 쉽습니다. - 비용이 저렴하다: 서버가 하나만 필요하기 때문에, 비용이 저렴합니다. 단점 - 확장성이 떨어진다: 서버가 하나이기 때문에, 확장성이 떨어집니다. - 성능이 떨어진다: 애플리케이션 서버와 데이터베이..

[보안경영] 산업보안 성과관리

2023. 10. 31. 20:13

자격증 공부/산업보안관리사

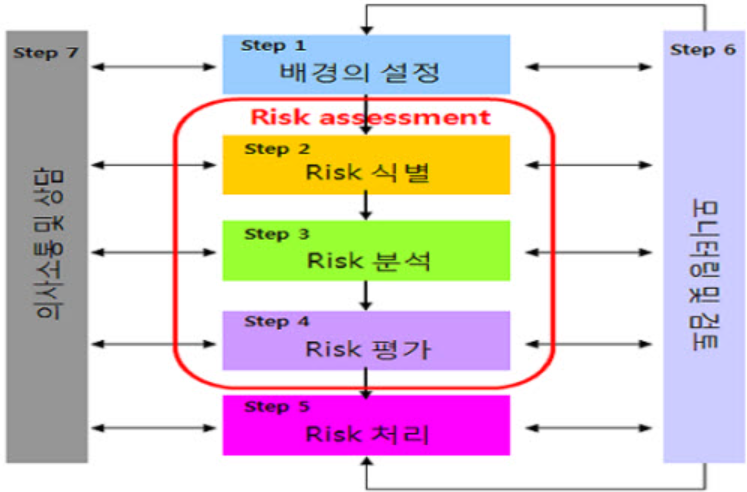

산업보안관리사 자격증 교재에서 '산업보안 성과관리' 주제를 일부 정리하였습니다. ○ 산업보안 성과관리의 개념 - 조직 임무와 전략목표 선정 - 보호 대상 정의, 대상이 제대로 보호되고 있는가에 대한 측정 방식의 선택, 이를 통해 보안관리의 성과를 제시 - 보호 대상에 맞는 보안 방안 도입 - 기본적인 보안점검에서부터 상위레벨의 성과에 대한 지표의 측정에 이르기까지 일관된 체계 필요 ○ 산업보안 성과관리의 특수성 : 아래와 같은 특수성으로 인해 성과 측정이 상대적으로 어려움 - 무형자산의 보호 > 보호 대상이 되는 무형자산은 현재와 미래의 가치를 정확히 산정하기 어려움 > 이는 해당 자산의 보호에 투입되는 적정 보안 투자비용 산정에도 어려움 - 리스크 관점에서의 보안 > 보안 성과를 위한 투자는 가치 창출..

[CryptoHack] MATHMATICS(Gram Shcmidt)

2023. 10. 31. 18:58

워게임/CryptoHack

Gram Schmidt 문제(및 설명) 지난 문제(Size and Basis)에서 우리는 직교 기저(orthogonal basis)라고 하는 특별한 종류의 기저가 있다는 것을 보았습니다. 어떤 벡터 공간 V에 대한 기저 v1, v2, ..., vn이 주어졌을 때, 그램-슈미트(Gram-Schmidt) 알고리즘은 벡터 공간 V에 속하는 직교 기저 u1, u2, ..., un을 계산합니다. 제프리 홉스타인, 질 파이퍼, 조셉 H. 실버먼의 '수학적 암호학 입문' 책에서 그램-슈미트 알고리즘은 다음과 같이 주어집니다: 그램-슈미트 알고리즘 u1 = v1 반복 i = 2,3,...,n μij = vi ∙ uj / ||uj||^2, 1 ≤ j

Operational Technology(OT) Security 개념 잡기

2023. 10. 22. 20:35

카테고리 없음

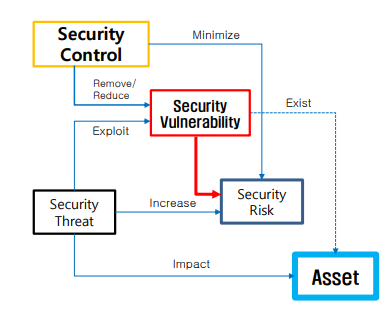

Operational Technology(cyber system에 해당) - 물리적 환경과 상호 작용하는(또는 물리적 환경과 상호 작용하는 장치를 관리하는) 광범위한 programmable systems and devices - 이러한 시스템 및 장치는 장치, 프로세스, 이벤트의 모니터링 및/또는 제어를 통해 직접적인 변경을 감지하거나 유발한다. • control 예 : electrical, mechanical, hydraulic(유압), pneumatic(공압) asset(자산)은 보안 취약점을 가지고 있고, 보안의 위협이 증가됨에 따라 위험도 커지게 된다. 이 위협을 가지고 exploit하게 될 시 취약점이 발생하고 이는 위험이 된다. 즉 위의 그림은 자산에 대한 위험, 위협, 취약점의 관계에 대해 ..