[pwn.college] Assembly Crash Course - Level 1

2023. 9. 20. 02:01

기술보안/System

Study 개발 언어의 동작 원리 Compiler나 Interpreter에 의해 하이레벨에서 로우레벨로 변환이 되어 CPU에게 명령을 내림 어셈블리어 문법 구조 [opcode1] [operand2] 형식으로 이루어져 있음 주요 명령 코드 수행 역할 명령 코드 데이터 이동(Data Transfer) mov, lea 산술 연산(Arithmetic) inc, dex, add, sub 논리 연산(Logical) and, or, xor, not 비교(Comparison) cmp, test 분기(Branch) jmp, je, jg 스택(Stack) push, pop 프로시저(Procedure) call, ret, leave 시스템 콜(System call) syscall 피연산자의 종류 총 3가지 종류가 존재 상수..

[IOS] DVIA 를 통한 취약점 파헤치기!(Frida 설치 및 Jailbreak Detection2)

2023. 9. 3. 16:07

기술보안/App

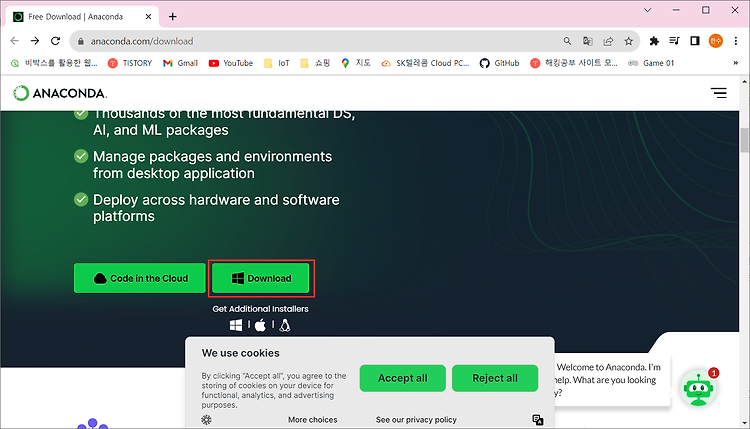

안녕하세요. 이번에는 Frida 설치 후 이전 글에서 Ghidra를 통해 분석한 내용을 토대로 Frida를 사용해 Jailbreak Dection을 우회해 볼 예정입니다. 1. 아나콘다(파이썬) 설치 (https://www.anaconda.com/download) 2. 해당 다운로드 완료 후 .exe 파일로 설치 진행하여 모두 기본 값으로 넘겨주되, 아래 화면에서는 Add Anaconda3 to my PATh environment variable 부분을 체크해준다. 해당 부분이 환경변수를 자동으로 등록해 주기에 꼭 체크해줘야 한다. 3. 이후 CMD 창을 통해 conda가 제대로 설치 되었는지 버전 및 파이썬 버전 확인 4. 가상환경 구축하기 conda create -n ios_test python-3...

[IOS] DVIA 를 통한 취약점 파헤치기!(Jailbreak Detection)

2023. 9. 2. 19:37

기술보안/App

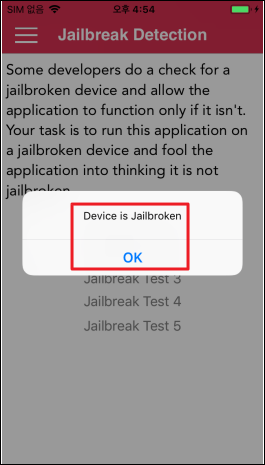

안녕하세요. 이번 실습은 탈옥탐지에 대해 작성해보려 합니다~ 1. DVIA 의 Jailbreak Detection 항목으로 접근해 주시면 됩니다. 이후 Jailbreak Test1 선택 시 아래와 같은 화면이 보입니다. 2. 분석 도구인 기드라 다운로드(Releases · NationalSecurityAgency/ghidra (github.com) Releases · NationalSecurityAgency/ghidra Ghidra is a software reverse engineering (SRE) framework - NationalSecurityAgency/ghidra github.com 압축 파일 해제 후 .bat 파일 클릭 통해 접근 3. JDK 11버전 이상 설치가 필요 https://www..

CVE-2014-0497 Adobe Flash Player Integer Underflow Remote Code Execution

2023. 8. 29. 17:25

기술보안/CVE

서론 지금은 지원이 종료된 Adobe Flash Player을 대상으로 Metasploit을 이용해 Adobe Flash Player Integer Underflow Remote Code Execution(CVE-2014-0497) 취약점 공격을 시도했다. 본론 CVE-2014-0497은 Adobe Flash Player의 ActiveX 구성 요소에서 발견된 취약점을 이용하며 swf 파일을 통해 avm2 지시자를 이용해 정수 언더플로우을 일으켜 임의적인 코드를 실행시킬 수 있다. 이를 통해 2014년 2월에 실제로 악용된 것 처럼 원격 코드를 실행할 수 있다.[참고글] 이를 통해 직접 피해자 PC와 공격자 PC를 구현 후 공격을 통해 시연해 보도록 한다. 실습 환경 실습 시나리오 Metasploit을 구..

안드로이드 모바일 취약점 진단 환경 구축 (인시큐어뱅크)

2023. 7. 31. 22:18

기술보안/App

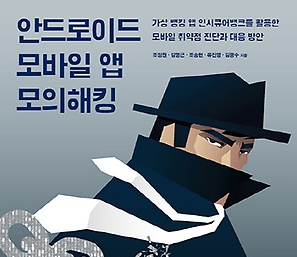

개요 취약점 진단 채용공고를 보면 웹, 인프라는 기본이고 경력으로 이직시에는 모바일 앱진단이 필수인듯하다. 그렇기 때문에 안드로이드부터 시작해서 IOS까지 공부하는 과정을 작성해 보고자한다. 공부과정은 아래 나와있는 이 책으로 진행을 할 예정이다. (책을 제공해준 김pro님께 감사드립니다.) 해당 책에서는 인시큐어뱅크를 통한 안드로이드 앱진단 과정을 담고 있다. 뿐만 아니라 모바일 진단 공부시 해당 앱을 통해서 많이 시작한다고 한다. https://www.yes24.com/Product/Goods/35119098 안드로이드 모바일 앱 모의해킹 - 예스24 금융권 앱을 모델로 가상으로 제작된 ‘인시큐어뱅크’ 앱에서 제공되는 20가지 이상의 진단 방법과 취약점 대응 방안을 제시했다. 안드로이드 보안에 관심 ..

[Active Directory] 2장. AD 설치 및 AD Join

2023. 7. 31. 18:41

기술보안/기타

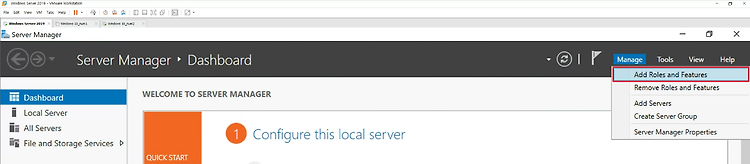

개요 이번 장에서는 AD 도메인 서버를 설치 및 구성해보고 동일한 네트워크에 구성된 단말PC에 AD Join(컴퓨터를 AD 도메인에 가입시키는 작업)을 수행해보자. 환경구성 구분 운영체제 용도 비고 VMware Windows Server 2019 AD 서버 *Administrator Windows 10 AD 관리자 단말1 *Domain Users AD 설치 ① Windows Server에 AD DS(Active Directory Domain Services) 설치 ㅇ 경로: Server Manager > Manage > Add Roles and Features - 서버 매니저에서 Add Roles And Features 클릭 - Server Roles에서 AD DS(Active Directory Doma..

[Active Directory] 1장. AD의 개념과 특징

2023. 7. 25. 22:10

기술보안/기타

AD란 무엇인가? 액티브 디렉터리(Active Directory, 줄여서 AD)는 마이크로소프트가 윈도우용 환경에서 사용하기 위해 개발한 LDAP 디렉터리 서비스의 기능이다. 주 목적은 윈도우 기반의 컴퓨터들을 위한 인증 서비스를 제공하는 것이다. 주로 윈도우 환경에서 동일한 데이터베이스를 사용하여 다음을 비롯한 다양한 네트워크 서비스를 제공한다. ㅇ LDAP 계열 디렉터리 서비스 - LDAP는 인터넷 프로토콜(IP) 네트워크 상에서 디렉터리 정보를 조회하고 수정하는 데 사용되는 애플리케이션 프로토콜입니다. AD는 내부적으로 LDAP을 사용하여 데이터에 접근하고 통신합니다. ㅇ 커버로스 기반 인증 - 커버로스는 대칭키 암호화를 기반으로 하는, 안전한 인증 프로토콜입니다. 이 프로토콜은 클라이언트와 서버 ..