Shodan(feat. 포트 스캔)

2022. 7. 31. 18:47

기술보안/Web

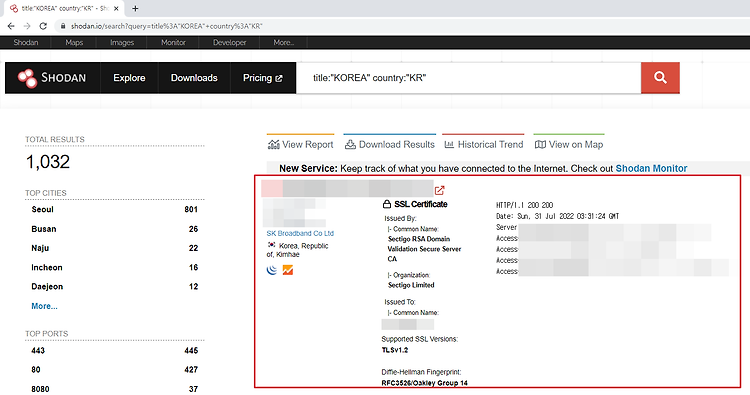

Shodan shodan은 세계 최초 사물인터넷 검색엔진이다. 일반 검색엔진과 달리 인터넷에 연결된 모든 기기의 다양한 정보를 제공한다. 기업 내 취약할 수 있는 장비를 빠르게 발견하는 데에 도움을 주는 OSINT 툴이다. Shodan은 라우터, 스위치, 웹캠, FTP, 특정 웹 서버(Apache, IIS 등)에 대한 정보를 수집하고 그 결과를 보여준다. Shodan은 흔히 '어둠의 구글', '해커의 놀이터'로 불린다. Shodan을 통해 보안에 취약한 IOT기기를 손쉽게 찾을 수 있어 사생활 노출이 이뤄지거나 해킹에 이용될 수 있다. Shodan 검색 옵션 항목 내용 city 검색 결과를 주어진 도시내로 한정하여 보여준다. country 검색 결과를 주어진 국가내로 한정하여 보여준다. geo 특정 위도..

[JWT] 1장. JWT(JSON Web Token)란 무엇인가?

2022. 7. 31. 13:42

기술보안/Web

개요 웹 진단 업무를 수행하며 모던 웹에서 JWT라는 토큰을 본 적이 있다. 그 때는 이게 뭔가 하면서 리퀘스트 헤더에 있는 JWT 값을 대충 디코딩해보고 대충 값 변조해서 재인코딩 후 서버로 보냈었고 특별한게 없어서 넘어갔었다. 하지만 최근에 모든 껀덕지를 활용해서 성과를 내야하는 프로젝트를 수행했고, 해당 웹에서는 세션이 아닌 JWT를 통해 사용자 인증이 이루어졌고 좀 더 자세히 알아야 할 필요를 느껴 정리를 시작했다. JWT 란? JWT는 JSON Web Token의 약자로 전자 서명된 URL-safe(URL로 이용할 수 있는 문자로 구성된)의 JSON으로 유저를 인증하고 식별하기 위한 토큰(Token) 기반 인증이며, RFC 7519를 통해 자세한 명세를 확인할 수 있다. 웹에서 사용자 인증 정보..

IE 취약점이 Edge에서 동작할까?

2022. 7. 31. 12:35

기술보안/Web

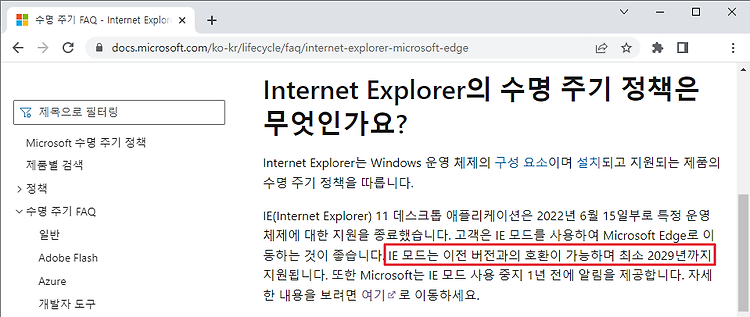

개요 마이크로소프트(MS)에서 2022년 6월 15일을 기점으로 국내에서 가장 많이 사용되는 브라우저인 인터넷 익스플로러(IE)의 지원을 종료하였다. 지원을 종료한 이유는 IE 브라우저의 처리 속도, 보안성, 확장성이 타 브라우저 대비 현저히 낮았던 것이 주 원인으로 보여진다. MS에서는 IE 서비스 제공자 및 이용자들의 편의를 고려하여 기존 서비스가 중단되지 않도록 차기 브라우저인 Edge 브라우저에서 IE 호환 모드라는 기능을 제공한다. 해당 기능을 이용하면 Edge 브라우저를 이용해서 IE 기반으로 개발된 서비스를 제공받을 수 있다. 그렇다면 기존 브라우저에서 동작하는 IE 취약점이 Edge 브라우저의 IE 호환 모드 기능을 이용할 때도 똑같이 취약한지 여부에 대해 확인해보고 취약하다면 어떻게 대응..

[XSS 점검 자동화] 2장. Auto_XSS 프로그램 정의

2022. 4. 30. 18:00

기술보안/Web

개요 이번 장에서는 앞으로 만들어나갈 프로그램을 정의해본다. 프로그램 설명 구분 내용 프로그램 요약 웹 사이트의 모든 페이지, 모든 파라미터를 대상으로 XSS 취약점 존재유무 판단이 가능한 프로그램 프로그램 명 Auto_XSS.py 개발언어 python 3.9.5 개발목적 XSS 취약점 진단 업무의 반복작업을 자동화하여 이후 업무를 효율적으로 수행하며 그 시간에 더 크리티컬한 취약점을 찾을 수 있는 것을 목적으로 한다. ※ 혹시나 잘 만들어진다면 국내 보안에 이바지하여 V3의 1/10,000,000 정도의 인지도를 갖는 걸 목적으로 한다. 일단 현재 필자를 제외한 블로그 멤버인 6명이 알테니 만들기만 한다면 소정의 목적은 달성할 수 있을 것이라고 본다. 프로그램 기능정의서 구분 모듈 설명 1 실행 프로그..

[XSS 점검 자동화] 1장. XSS 수동 점검이....노가다!?

2022. 4. 30. 17:17

기술보안/Web

개요 웹 취약점 점검을 하다보면 가장 많이 발견되는 취약점 중 하나가 XSS 취약점이다. 해당 취약점은 사용자의 입력 값으로 구성되는 페이지에서 발견될 수 있기 때문에 사실상 모든 페이지에서 발견될 수 있다. 그러다보니 가장 손쉽게 찾을 수도 있지만 또 귀찮은 무한반복작업이 동반되기 마련이다. 때문에 놓치는 부분도 당연히 나온다. 기계처럼 파라미터가 존재하는 모든 페이지에서 입력 값 검증하고 있노라니 시간도 시간이고 재미도 감동도 없고 내가 과연 전문인력인가라는 현타가 오면서 대충대충 샘플링을 한다던가 집에 가고 싶어질 때가 너무 많았다. 우회를 하는 것은 경우에 따라 난이도가 있을 수 있으나, 공격 포인트를 찾는 것이 의외로 복잡하지 않은 반복작업이라면 자동화를 할 수 있지 않을까? 라는 생각이 문득 ..

[ActiveX] 4장. ActiveX 취약점 RCE(Remote Code Execution)

2022. 3. 31. 23:26

기술보안/Web

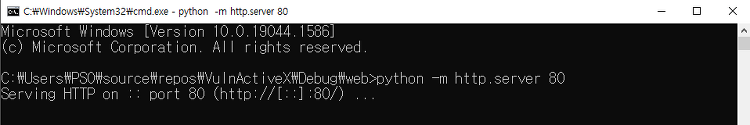

개요 이번 장에서는 ActiveX의 취약점을 이용하여 강제로 원격명령코드를 실행시킬 수 있는 과정을 소개한다. ※ 해당 포스트는 개인 공부 목적으로 작성하였으며, 허가받지 않은 무분별한 해킹은 수감생활을 앞당길 수 있음을 알려드립니다. ActiveX 취약점 테스트 구성 공격자 서버 http://192.168.200.153/login.html 공격 시나리오 1. 공격자는 ActiveX의 취약함수(ExecuteCommand)를 호출하는 코드를 공격자 웹 서버에 올려둔다. 2. 피해자는 공격자의 웹 서버로 유인(XSS, 피싱 등)되어 공격자가 임의 조작한 ActiveX 함수를 호출한다. 3. 피해자의 PC에서 공격 코드가 실행되며, 피해자의 의지와 무관하게 공격자 서버에서 악성 실행파일을 다운받고 즉시 실행한..