파일 다운로드(File Download) 취약점 설명 및 진단법

2021. 4. 30. 23:58

기술보안/Web

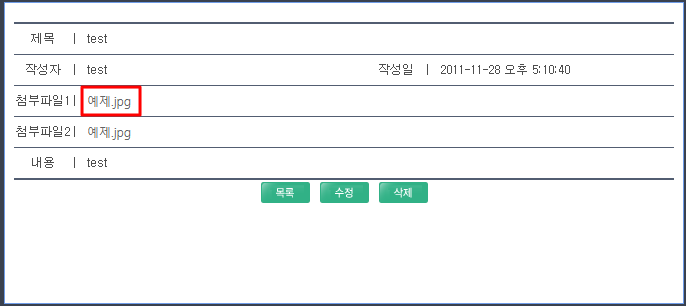

파일 다운로드 취약점이란 : 파일 다운로드 기능 사용 시 임의의 문자나 주요 파일의 입력을 통해 웹 서버의 홈 디렉터리를 벗어나 임의의 위치에 있는 파일을 열람하거나 다운 가능한 취약점(passwd, 중요파일/백업, 데이터베이스, 소스코드 정보 등) 발생 원인 - 파일 다운로드 시 파일의 절대경로 또는 상대 경로가 노출되는 경우 - 다운로드 모듈이 파일의 경로나 이름을 파라미터로 사용하는 경우 - 파일 경로와 파일명 필터링 미흡하여 ../를 이용해 상위 디렉터리에 접근이 가능한 경우 - 다운로드 경로가 노출되지 않더라도 구조가 단순하여 파라미터 변조를 통해 접근이 허용되지 않은 파일에 접근이 가능할 경우 절대 경로 란?? - 웹 페이지나 파일이 가지고 있는 고유한 경로 ex) C:\Apache24\bin..

파일 업로드(File Upload Attack) 취약점 설명

2021. 3. 31. 23:31

기술보안/Web

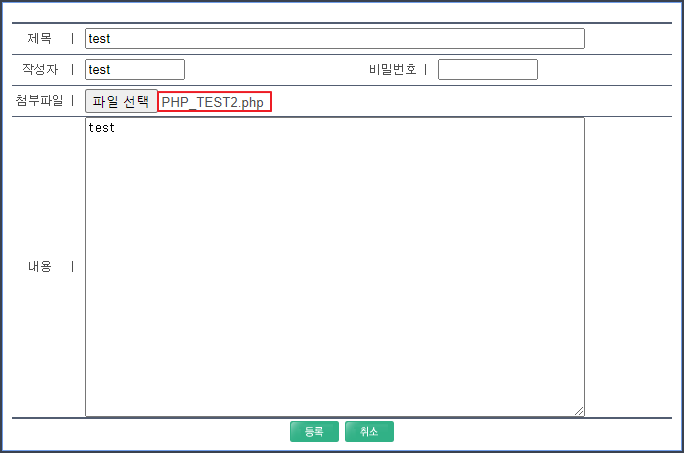

파일 업로드 공격, 취약점 설명 공격 설명 - 파일 업로드 기능 사용 시 공격자가 서버 스크립트 코드(웹쉘, 허용되지 않은 파일)가 포함된 파일을 업로드시키는 취약점 업로드 이후 파일(코드)을 실행하는 공격 영향도 - 실행된 웹쉘을 통하여 사용자 정보, 데이터베이스에 저장된 다른 데이터베이스 정보, 시스템상 계정, os 종류 등 탈취 가능 공격 방식 - 업로드 기능이 존재하는 곳에 제한 및 검증을 우회하여 파일이 업로드될 수 있도록 함 - 확장자 변조, 대소문자 치환, 이중 확장자 사용, 특수문자 삽입, 인코딩, 요청 값 변조 등 을 이용하여 우회 시도 간단한 예시입니다. 확장자 변조 - test.jpg->test.jsp 대소문자 치환 - file.pHp, file.Jsp, file.PhAr 이중 확장자..

XXE(XML External Entities) 공격 분석

2021. 2. 28. 13:49

기술보안/Web

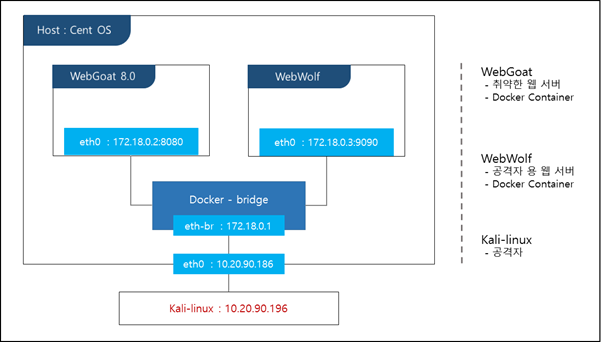

1. 개요 XXE 공격은 2017 OWASP TOP10에 포함되어 있는 공격이며, 최근 보안기사 시험에 출제되기도 하였다. XXE는 악의적인 XML코드를 삽입하여 실행시키는 공격이다. 일반적으로 응용프로그램에서 취약한 XML Parser를 구성하였을 경우 발생하며 해당 공격을 통해 기밀 데이터의 공개, 서비스 거부, 포트스캔 및 기타시스템 영향으로 이어질 수 있다. XML은 데이터를 저장하고 전달할 목적으로 만들어진 마크업 언어이다. HTML과 유사한 구조로 되어있지만 데이터를 보여주기 위한 언어인 HTML과는 사용하는 목적에 차이가 있다. 또한, HTML태그는 미리 정의되어 있는 반면 XML태그는 사용자가 직접 정의하여 사용한다. 여기서는 OWASP TOP10 위협을 기반으로 취약하게 만들어진 웹 응용..

XSS 공격(Cross Site Scripting Attack) 설명

2021. 2. 27. 11:52

기술보안/Web

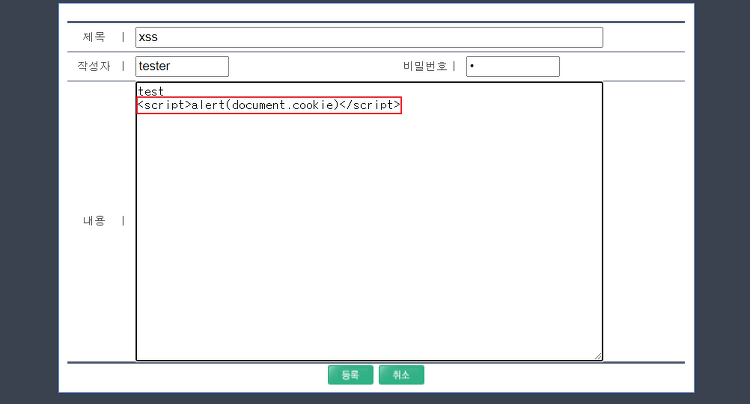

XSS(Cross Site Scripting)공격 설명 공격 설명 - 악성 스크립트를 통해 사용자의 의도와 상관없는 비 정상적인 동작을 발생시키는 공격 (예: 쿠키값 노출, 피싱, 악성 코드가 실행 가능한 사이트로 리다이렉트 등) 공격 방식 - 공격 방식에는 stored 방식과 reflected 방식 두 가지가 존재함 stored 방식 설명 - 클라이언트 측에서 요청 값이 서버로 전달 -> 서버에서 데이터베이스에 저장 이후 클라이언트 측에서 저장된 값을 요청하게 될 때 서버에서 데이터베이스에 저장된 값을 응답 값으로 전달하여 클라이언트 측에서 실행되는 원리 (주로 게시판 글쓰기를 통하여 저장할 수 있는 곳을 공격포인트로 잡음) reflected 방식 설명 - 클라이언트 측에서 요청한 값이 데이터베이스에 ..